据外媒近日报道,英国顶级珠宝品牌——格拉夫(Graff),遭遇了大规模的“网络抢劫”。

—黑客窃取了众多富豪和明星们的隐私信息

—据信受害者包括特朗普、大卫·贝克汉姆等

—黑客要求数百万美元赎金,否则将爆料富豪和明星们的隐私

—名为 Conti 的犯罪团伙是幕后黑手

(Graff珠宝。图片来源于网络)

一、securityaffairs网站报道简介

Conti 勒索软件团伙要求格拉夫(Graff)支付数百万美元的赎金,否则他们就要泄露众多明星和富豪们的隐私。

该公司的客户是全球最富有的一批人,包括特朗普、大卫·贝克汉姆、汤姆·汉克斯、塞缪尔·杰克逊、亚历克·鲍德温和菲利普·格林爵士等。

作为攻击得手的证据,Conti 团伙已经在其泄密网站上发布了大卫·贝克汉姆、特朗普等人的购买相关文件。已公布的机密文件达到 69,000 份,内容包括客户名单、发票、收据和信用票据等。

(图片来源:securityaffairs)

Conti 团伙声称,所发布的信息涉及 Graff 的大约 11,000 名客户,仅占被盗文件的 1%。

外国网安业内人士称,对顾客隐私的影响可能比购买珠宝的价值更大,如果 Graff 拒绝支付赎金,该团伙可能会试图勒索其顾客。

“遗憾的是,我们与许多其他企业一样,最近成为了犯罪分子的目标。” Graff 的一位发言人说。

此时,成千上万的人已经访问了泄密网站,挖掘已发布的文件,以寻找敏感信息。

(Graff珠宝。图片来源于网络)

二、Conti 勒索软件团伙

Conti 勒索软件团伙是最活跃、最具侵略性的勒索软件团伙之一。

Conti 团伙运行着一个私有的勒索软件即服务 (RaaS),该恶意软件于 2019 年 12 月底出现在威胁环境中,并通过 TrickBot 感染进行传播。专家推测,这些运营商是俄罗斯网络犯罪组织 Wizard Spider 的成员。Wizard Spider 也被认为是另一个臭名昭著的黑客组织 Ryuk 的幕后黑手。

自 2020 年 8 月以来,Conti团伙还经营着一个名为Conti News的泄密网站,该网站列出了受害名单并公开泄露窃取数据,以威胁受害者。

Conti团伙属于双重勒索软件阵营,在以勒索软件加密系统之前,会先下载未加密的机密资料,以在受害者拒绝支付赎金以换取解密密钥时作为进一步的勒索筹码。Conti被认为是流行的Ryuk勒索软件家族的变种,越来越多的攻击者通过与过去传播Ryuk相同的方法传播恶意软件。例如,Trickbot/Emotet等银行木马和BazarLoader恶意软件现在都被用来传播Conti。Conti团伙使用了双重威胁策略,即保留解密密钥并出售或泄露受害者的敏感数据。一旦恶意软件感染了受害系统,它会尝试横向移动以访问更敏感的内容。此外,Conti团伙通过使用多线程来快速加密文件。

(图片来源于网络)

三、今年以来涉及Conti勒索软件团伙的部分事件

1、苏格兰环保局遭遇攻击

2021年1月,苏格兰环境保护局 (SEPA)遭遇Conti勒索软件攻击,被窃取1.2GB数据。在袭击发生近一个月后,该局的服务仍然中断。在该局拒绝支付赎金后,黑客发布了数千个被盗文件,并发布了4000多份与合同、商业服务和战略有关的文件和数据库。

2、佛罗里达学校遭遇攻击

2021年2月,佛罗里达州布劳沃德县公立学区(Broward County Public Schools,BCPS)遭遇Conti勒索软件攻击,被索要四千万美元赎金。该学区是美国第六大学区,也是佛罗里达州第二大学区。Conti团伙表示已经对该学区服务器进行了加密,并窃取了超过1TB的数据文件,其中包括学生和员工的个人信息、合同以及财务文件。

3、爱尔兰医疗机构HSE遭遇攻击

2021年5月,爱尔兰医疗机构HSE遭遇Conti勒索软件攻击,被索要2000万美元赎金。该机构在发现攻击后关闭了所有IT系统。但Conti团伙声称进入HSE的网络已达两周,在此期间,他们窃取了700 GB的未加密文件,包括患者信息和员工信息、合同、财务报表和工资单等。

4、FBI就Conti发布警告

2021年5 月,美国联邦调查局 (FBI) 称,Conti勒索软件在过去的一年中,袭击了美国至少16个医疗保健和紧急服务机构,影响了超过400个全球组织,其中290个位于美国。

5、Conti团伙自行泄露攻击手册

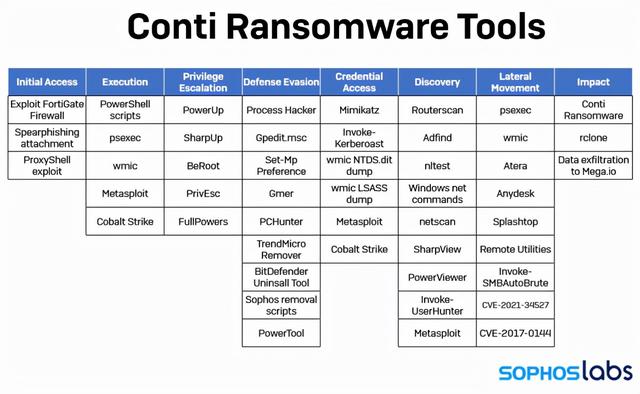

2021年8月5日,Conti团伙因内部分赃不均,导致其下属组织将其内部资料以及工具公开。被公开的文件中包含了窃取数据、检测杀软、对抗杀软、网络扫描、远程控制等各方面的工具;还有一份详细的攻击教程,列出了该团伙的攻击步骤,其大体的攻击思路主要包括:通过获取设备访问权限,了解设备所属公司,再重点了解该公司的收入情况等;通过获取设备访问权限,在内网继续横向渗透;获取更多设备权限后部署远控软件,为后续攻击*作做好准备;在内网设备中扫描文件,通过文件名认定可能有价值的文件,并利用同步数据软件回传这些数据;部署勒索软件等。

6、CISA、FBI和NSA就Conti发布警告

2021年9 月,美国国土安全部网络安全和基础设施安全局(CISA)、联邦调查局 (FBI) 和国家安全局 (NSA) 称, Conti团伙针对美国组织的勒索软件攻击数量有所增加。

警告称:“CISA和FBI观察到,在对美国和国际组织的 400 多次攻击中,Conti 勒索软件的使用有所增加。在典型的 Conti 勒索软件攻击中,恶意网络攻击者会窃取文件、加密服务器和工作站,并要求支付赎金。为了保护系统免受 Conti 勒索软件的侵害,CISA、FBI 和NSA建议实施本公告中描述的缓解措施。”

警告中提供的缓解措施包括:使用多重身份验证;实施网络分段和过滤流量;扫描漏洞并保持软件更新;删除不必要的应用程序并应用控制;实施端点和检测响应工具;限制对网络资源的访问,尤其是通过限制 RDP;保护用户帐户等。

四、Conti曾利用ProxyShell 漏洞攻击 Microsoft Exchange 服务器

2021年9月,securityaffairs曾发布文章称,Conti 勒索软件团伙正在利用最近披露的 ProxyShell 漏洞攻击 Microsoft Exchange 服务器。我们对该文作了编译如下,以供读者参考。

ProxyShell 是三个漏洞的名称,未经身份验证的远程攻击者可以通过链接这些漏洞在 Microsoft Exchange 服务器上执行代码。

ProxyShell 攻击中使用的三个漏洞是:

CVE-2021-34473 – 预验证路径混乱导致ACL绕过 (KB5001779于 4 月修补 )

CVE-2021-34523 – Exchange PowerShell 后端的特权提升 (KB5001779于 4 月修补 )

CVE-2021-31207 – 授权后任意文件写入导致 RCE (KB5003435于 5 月修补 )

这些漏洞是通过在 IIS 中的端口 443 上运行的 Microsoft Exchange 的客户端访问服务 (CAS) 远程利用的。

这些漏洞是由 Devcore的安全研究员Tsai orange发现的 ,在2021 年4 月的Pwn2Own 黑客大赛中,这些问题获得了 200,000 美元的 奖金。

来自 Sophos 的研究人员发现,攻击者利用 Microsoft Exchange ProxyShell漏洞破坏了网络。Conti团伙正试图将使用Exchange Server的组织作为目标,这些组织尚未更新其安装。一旦获得网络访问权限,Conti首先会投放 web shell 来执行命令并破坏服务器,然后手动部署勒索软件以感染网络上尽可能多的系统。

“在 Sophos 观察到的一组基于 ProxyShell 的攻击中,Conti成功获得了对目标网络的访问权限,并在一分钟内设置了一个远程web shell。三分钟后,他们安装了第二个备份 web shell。在 30 分钟内,他们生成了网络计算机、域控制器和域管理员的完整列表。仅仅四个小时后,Conti就获得了域管理员帐户的凭据并开始执行命令。” Sophos 称,“在获得初始访问权限后的 48 小时内,攻击者已经泄露了大约 1 TB 的数据。五天后,他们将 Conti 勒索软件部署到网络上的每台机器上,专门针对每台计算机上的单个网络共享。”

(图片来源:securityaffairs)

专家注意到,勒索软件团伙在目标网络上安装了不到七个后门、几个 web shell、Cobalt Strike 以及 AnyDesk、Atera、Splashtop 和 Remote Utilities 商业远程访问工具。

一旦获得对目标网络的访问权限,勒索软件团伙就会将窃取的数据上传到 MEGA 文件共享服务器。五天后,该组织开始对网络上的设备进行加密,并从未受保护的服务器发起攻击。

五、写在文末

总部位于伦敦的格拉夫(Graff)由劳伦斯·格拉夫 (Laurence Graff) 创立。有网络专家认为,勒索者会要求以无法追踪的网络货币(例如比特币)甚至珠宝付款。

有外媒称,“格拉夫突袭”可能是有史以来最大的“钻石”抢劫案——虽然没有一颗钻石被亲手触及;大量富有和著名的格拉夫客户的隐私信息,已经在“暗网”上被曝光,而下一步还可能会出现更多受害者。

据信受害者名单包括大卫贝克汉姆(图片来源于网络)

(来源:securityaffairs官网等。本文参考内容均来源于网络,仅供读者了解和掌握相关情况参考,不用于任何商业用途。侵删)

标签: 国外钻石品牌

还木有评论哦,快来抢沙发吧~